🔍 점검 취지 및 해설

■ 클라우드 서비스 핵심 업무와 관련된 내부 네트워크는 물리적 또는 논리적으로 분리하고 영역 간 접근통제를 하여야 한다.

- DMZ영역은 공개서버를 경유하여 내부망으로 접근이 이뤄지지 않도록 접근통제 수행

- 이용자의 중요정보 등이 저장된 DB는 네트워크 별도 분리

- 클라우드 시스템을 운영하는 인력이 사용하는 네트워크 별도 분리

- 개발에 사용되는 네트워크는 별도 구성

- 이용자 간 서비스 영역은 물리적 또는 논리적으로 분리

- 기타 업무 특성 및 중요도에 따라 네트워크 분리 기준 수립 후 적용

- 내부 서버에서 외부 인터넷 접근 제한

- 망간 자료전송 통제 방안 마련

- 우회 경로 차단 및 조치

■ 외부 네트워크에서 접근할 필요가 없는 클라우드컴퓨팅서비스 제공자의 사용자 포탈은 이용자 포탈과 별도 분리하여 내부망에 설치 운영하여야 한다.

■ 분리된 네트워크 간에는 방화벽과 같은 정보보호시스템 또는 네트워크 접근제어목록(Network ACL), 보안그룹(Security Group), 접근제어그룹(Access Control Group) 등과 같은 접근통제 기능을 제공하는 수단을 이용하여 접근통제를 적용하여야 한다.

- DMZ영역은 공개서버를 경유하여 내부망으로 접근이 이뤄지지 않도록 접근통제 수행

- 이용자의 중요정보 등이 저장된 DB는 네트워크 별도 분리

- 클라우드 시스템을 운영하는 인력이 사용하는 네트워크 별도 분리

- 개발에 사용되는 네트워크는 별도 구성

- 이용자 간 서비스 영역은 물리적 또는 논리적으로 분리

- 기타 업무 특성 및 중요도에 따라 네트워크 분리 기준 수립 후 적용

- 내부 서버에서 외부 인터넷 접근 제한

- 망간 자료전송 통제 방안 마련

- 우회 경로 차단 및 조치

■ 외부 네트워크에서 접근할 필요가 없는 클라우드컴퓨팅서비스 제공자의 사용자 포탈은 이용자 포탈과 별도 분리하여 내부망에 설치 운영하여야 한다.

■ 분리된 네트워크 간에는 방화벽과 같은 정보보호시스템 또는 네트워크 접근제어목록(Network ACL), 보안그룹(Security Group), 접근제어그룹(Access Control Group) 등과 같은 접근통제 기능을 제공하는 수단을 이용하여 접근통제를 적용하여야 한다.

✍️ 운영 현황 및 증적 기록

작성 완료됨■ 클라우드 서비스 핵심 업무와 관련된 내부 네트워크는 물리적 또는 논리적으로 분리하고 영역 간 접근통제를 하여야 한다.

-->내부 네트워크 인프라 구성시

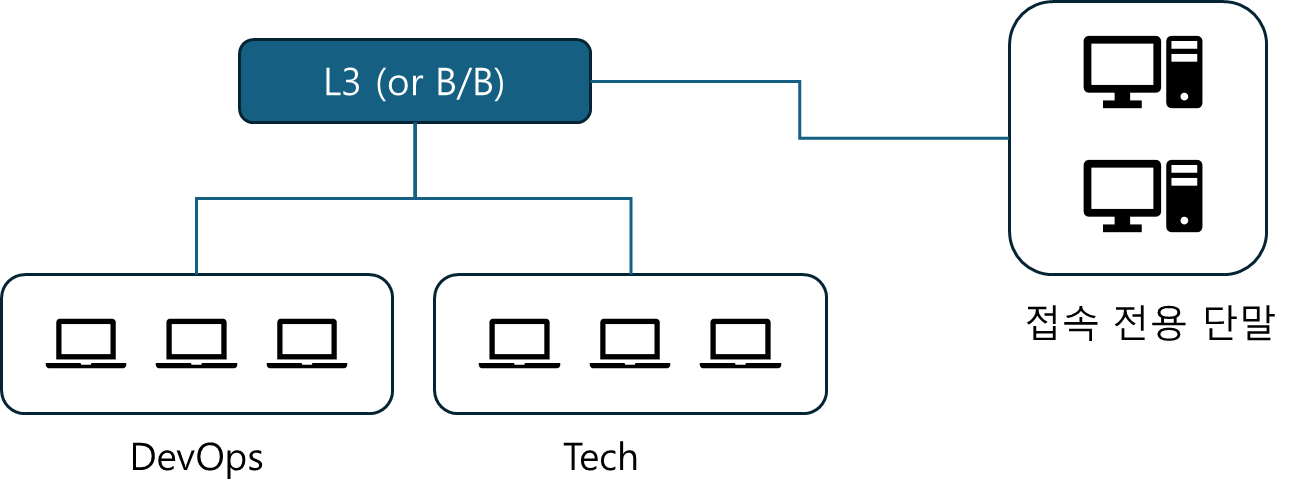

1) SaaS시스템 접속 단말은 Zone 분리.

2) DevOps, Tech등은 별도의 대역대 분리(주로 ip 대역대를 분리합니다.)

3) 상호(단말끼리) 직접적인 연결 및 원격제어는 차단합니다.(SMB, RDP등)

|

■ 외부 네트워크에서 접근할 필요가 없는 클라우드컴퓨팅서비스 제공자의 사용자 포탈은 이용자 포탈과 별도 분리하여 내부망에 설치 운영하여야 한다.

--> 사내에서 SaaS 시스템 운영 및 패치,업데이트 관련시 접속 전용 단말을 이용하여 접근할 수 있도록 해야 합니다.

■ 분리된 네트워크 간에는 방화벽과 같은 정보보호시스템 또는 네트워크 접근제어목록(Network ACL), 보안그룹(Security Group), 접근제어그룹(Access Control Group) 등과 같은 접근통제 기능을 제공하는 수단을 이용하여 접근통제를 적용하여야 한다.

--> 방화벽 정책으로 차단하거나, NAC등을 활용합니다. ( L2는 안되요)

내용을 수정하거나 파일을 업로드하려면 로그인이 필요합니다.

등록된 검토 의견이 없습니다.