🔍 점검 취지 및 해설

■ 공개 서버(웹서버, 배포 서버 등)를 운영하는 경우 아래 보호 대책을 참고하여 적용하여야 한다.

- 공개 서버의 경우 서비스별 전용으로 서버를 운영

- 웹서버를 통한 개인정보 송‧수신 시 TLS V1.2 이상 적용

- IPTABLES, PodSecurityPolicy, Container Network Interface 등을 이용한 접근통제 및 식별 및 인증을 통한 권한 설정

- 백신 설치 및 OS 최신 패치

- 불필요한 서비스 제거 및 포트 차단

- 불필요한 소프트웨어‧스크립트‧실행파일 등 설치 금지 등

- 불필요한 페이지(테스트 페이지) 및 에러처리 미흡에 따른 시스템 정보 노출 방지

- 공개 서버의 경우 서비스별 전용으로 서버를 운영

- 웹서버를 통한 개인정보 송‧수신 시 TLS V1.2 이상 적용

- IPTABLES, PodSecurityPolicy, Container Network Interface 등을 이용한 접근통제 및 식별 및 인증을 통한 권한 설정

- 백신 설치 및 OS 최신 패치

- 불필요한 서비스 제거 및 포트 차단

- 불필요한 소프트웨어‧스크립트‧실행파일 등 설치 금지 등

- 불필요한 페이지(테스트 페이지) 및 에러처리 미흡에 따른 시스템 정보 노출 방지

✍️ 운영 현황 및 증적 기록

작성 완료됨- 공개 서버의 경우 서비스별 전용으로 서버를 운영

- 보통 사용자용 / 이용자용 을 하나로, 관리자 용을 별도로 분리하는 것을 권고합니다.

- 이에 따른 DB 분리도 이루어져야 합니다. - 웹서버를 통한 개인정보 송‧수신 시 TLS V1.2 이상 적용

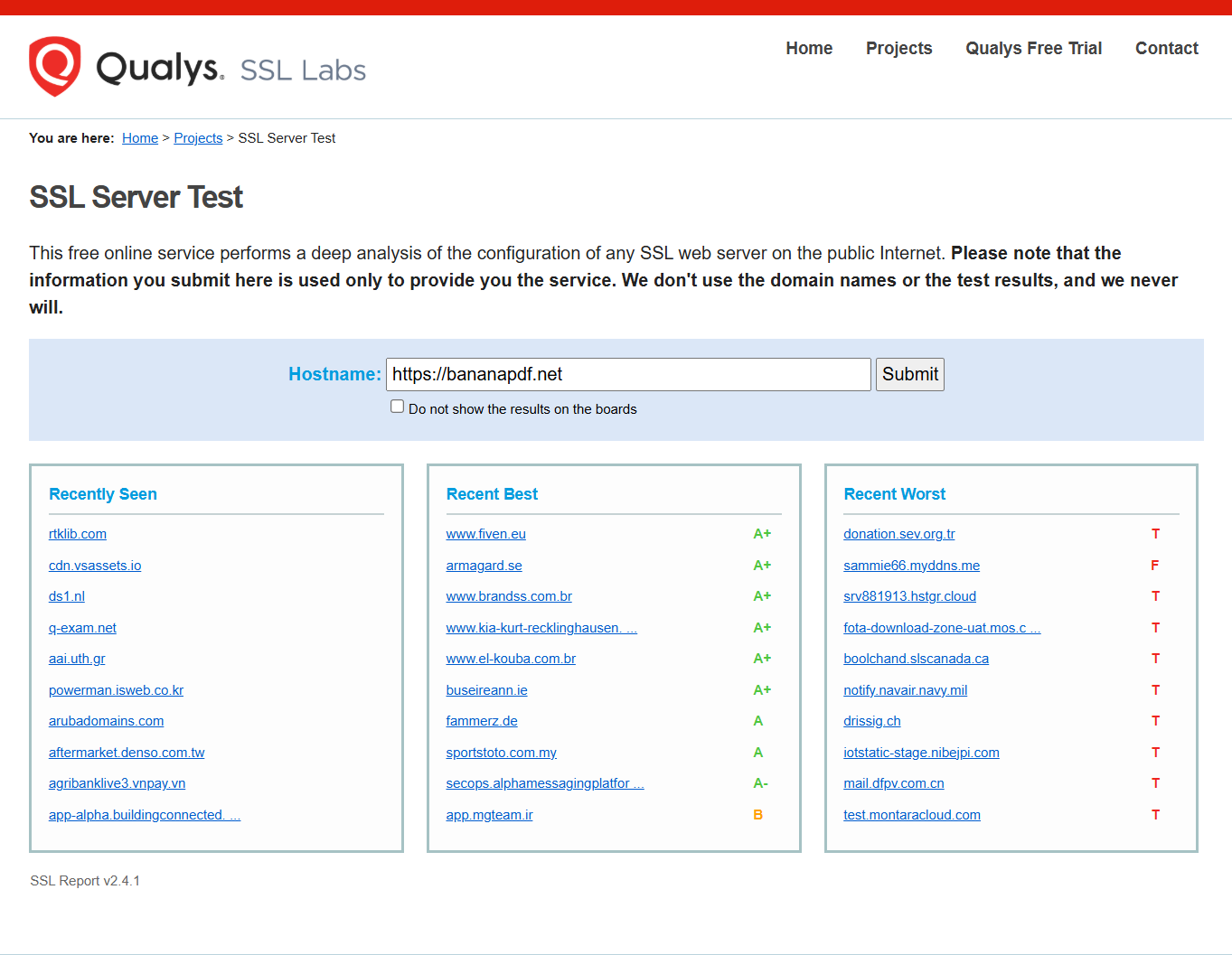

- SSL Labs를 통해 검증 하는 것을 권장합니다.(증적자료 제출용으로도 많이 이용됩니다)

(https://www.ssllabs.com/)

- TLS 1.3 적용을 권장하지만 일부 IaaS 는 아직까지 1.2까지만 지원하고 있기 때문에 사이퍼슈트 설정을 통하여 Weak 항목이 나오지 않게 조정합니다.

- IPTABLES, PodSecurityPolicy, Container Network Interface 등을 이용한 접근통제 및 식별 및 인증을 통한 권한 설정

- ISP에서 제공하는 관제서비스나 서비스내 보안설정을 통해 접근통제를 해야 합니다.

구분 평가 대상 실질적 조치 사항 네트워크 IPTABLES, CNI Network Policy를 적용하여 Pod 간 불필요한 통신 차단 워크로드 PSP (또는 PSA) 컨테이너의 Root 권한 실행 금지 및 호스트 자원 접근 제한 계정 관리 식별 및 인증 RBAC를 통한 사용자별/서비스별 권한 세분화 - 백신 설치 및 OS 최신 패치

- 서버용 백신을 설치해야 합니다. 보통 서비스 신청시 백신 서비스를 추가 합니다.(VM 단위)

- OS는 EOS 이 남아 있는 버전으로 설치해야 하며, 커널 버전까지 확인 해야 합니다.(인증평가시 커널 버전까지 확인합니다) - 불필요한 서비스 제거 및 포트 차단

- ISP 업체를 통하거나 직접 관리시 방화벽에 All-Allow 정책이 있으면 안됩니다. - 불필요한 소프트웨어‧스크립트‧실행파일 등 설치 금지 등

- 실제 서비스용 자산에 테스트용 S/W나 편의성 S/W등 설치하지 않아야 합니다. - 불필요한 페이지(테스트 페이지) 및 에러처리 미흡에 따른 시스템 정보 노출 방지

- 취약점 조치를 진행하면 대부분 없으나 개발자의 미스로 인해 포함되는 경우가 종종 있습니다. 반드시 확인해야 합니다.

내용을 수정하거나 파일을 업로드하려면 로그인이 필요합니다.

등록된 검토 의견이 없습니다.