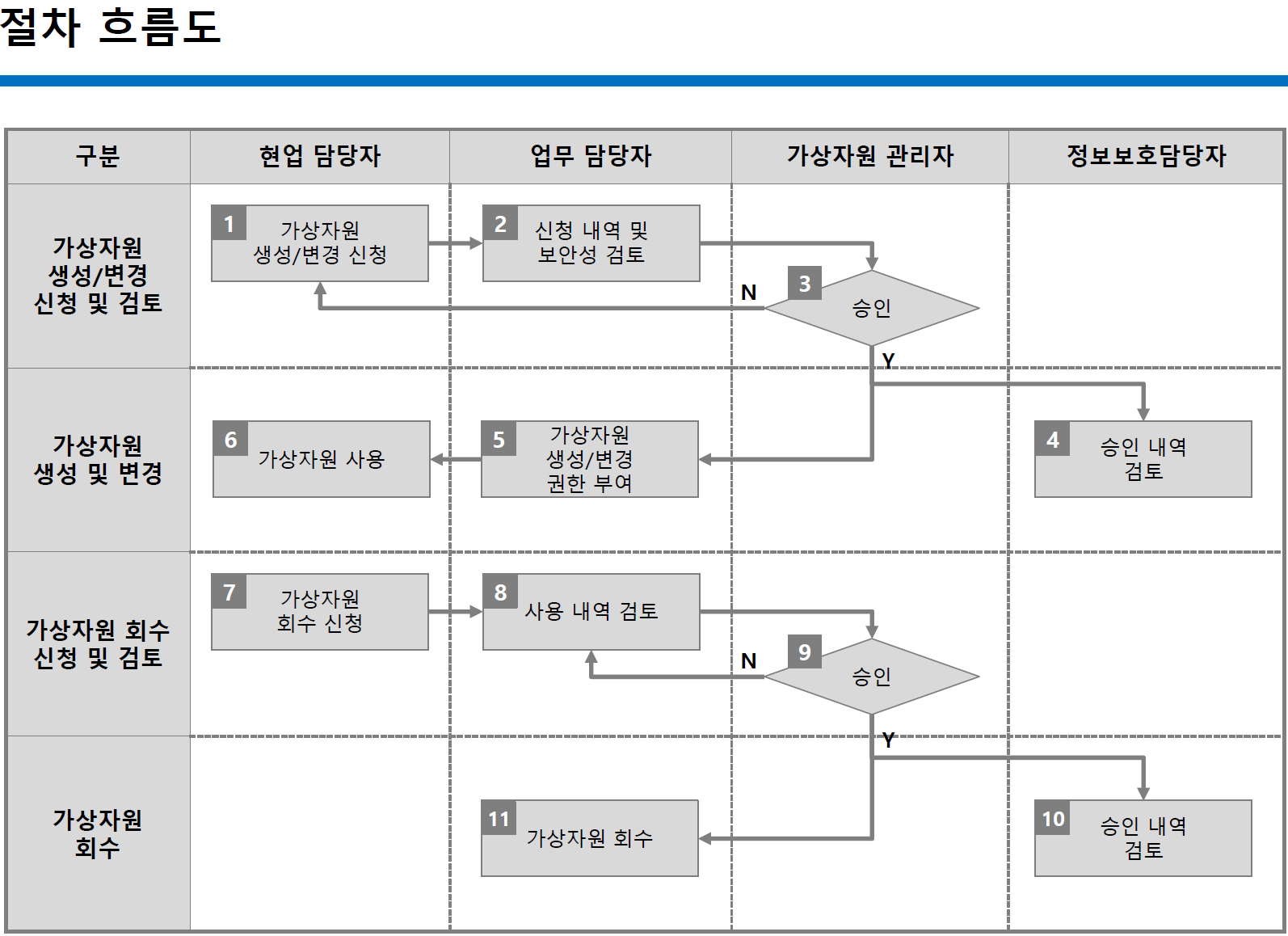

제2장 가상자원 제4조(가상자원 관리) ① 가상자원의 생성, 변경, 회수 등에 대한 관리방안을 수립하고 운영하여야 한다. ② 가상서버 등을 생성/변경/회수할 때 승인절차가 마련되어야 한다. ③ 가상자원을 관리하기 위한 담당자를 지정하여야 한다. ④ 가상자원의 생성, 변경, 회수 등에 대한 승인 등의 책임추적성이 확보하여야 한다. ⑤ 가상자원의 생성, 변경, 회수에 대한 주기적(분기 1회) 점검을 이행하여야 한다. ⑥ 가상자원을 관리하는 직무와 가상자원 관리 적절성에 대한 주기적인 점검 직무는 분리되어야 한다. ⑦ 가상자원등을 생성/변경/회수할 때 승인절차가 마련되어야 한다. 제5조(공개 서버 보안) ① 공개 서버(웹 서버, 메일 서버, 배포 서버 등)를 운영하는 경우 다음과 같은 보호대책을 마련하여야 한다. - 공개 서버 전용 서버로 운영 - 웹 서버를 통한 개인정보 송 ∙ 수신 시 SSL/TLS 인증서 설치 등 보안서버 구축 - 접근권한 설정 - 백신 설치 및 OS 최신 패치 - 불필요한 서비스 제거 및 포트 차단 - 소프트웨어 ∙ 스크립트 ∙ 실행파일 등 설치 금지 - 불필요한 페이지(테스트 페이지) 및 에러처리 미흡에 따른 시스템 정보 노출 방지, 주기적인 취약점 점검 등 ② 공개 서버(웹 서버, 메일 서버, 배포 서버 등) 내부 네트워크와 분리된 DMZ 영역에 설치하고 공개 서버가 침해당하더라도 공개 서버를 통한 내부 네트워크 침입이 불가능하도록 접근통제 정책을 적용하여야 한다. - DMZ의 공개 서버가 내부 네트워크에 위치한 DB, WAS(Web Application Server) 등의 정보시스템과 접속이 필요한 경우 엄격하게 접근통제 정책을 적용하여야 한다. ③ 웹 서버의 경우 최소한 OWASP TOP 10 웹 취약점은 기본적으로 점검하여 취약점이 발견된 경우 신속하게 조치를 하여야 한다. 제6조(악성코드 통제) ① 바이러스, 웜, 트로이목마 등의 악성코드로부터 가상환경을 보호하기 위한 다양한 클라우드 기반 보안서비스(예 : 웹 방화벽, 백신 등)를 도입하여 적용하여야 한다. ② 이상 징후가 발견되는 경우 해당 시스템은 이용하는 이용자에게 통지하고 사용 중지 및 격리 조치를 수행하여야 한다. ③ 바이러스, 웜, 트로이목마 등 악성코드가 다른 시스템에 전파되었는지 점검하여야 한다. 제7조(인터페이스 및 API 보안) ① 클라우드 서비스 환경에서 상위 서비스(IaaS, PaaS 등)로 통신하는 인터페이스 및 API 뿐만 아니라 SaaS 이용자가 클라우드 서비스 환경으로 접근할 수 있는 인터페이스 및 API를 식별하여야 한다. ② 상위 서비스(IaaS, PaaS 등) 사업자가 제공하는 안전한 인터페이스 및 API를 사용하여야 하며 상위 서비스(IaaS, PaaS 등) 사업자가 제공하는 인터페이스 및 API가 아닌 경우 해당 인터페이스 및 API가 안전한지 여부를 확인하고 사용되어야 한다. ③ 식별된 인터페이스를 통한 중요 데이터 통신 시 암호화 등을 통하여 보호하여야 한다. 제8조(데이터 이전) ① 이용자의 데이터 이전 시 안전한 이전을 위하여 VPN 기능을 제공하여야 한다. ② VPN에서 사용되는 암호 알고리즘 및 암호키는 안전성이 확보된 메커니즘을 적용하여야 한다. 제9조(가상소프트웨어) ① 가상환경 내에 출저, 유통경로 및 제작자가 명확하지 않은 소프트웨어의 설치를 방지하여야 한다. ② 설치된 소프트웨어에 대해서는 주기적으로 보안 패치 및 업데이트가 수행되어야 한다. ③ 불법 소프트웨어 설치 및 사용 여부에 대하여 주기적으로 점검하여야 한다. |

등록된 검토 의견이 없습니다.