🔍 점검 취지 및 해설

■ 침해사고 발생 원인을 파악하고 해당 원인을 제거하는 등 기술적, 관리적 대응조치를 수행하여야 한다.

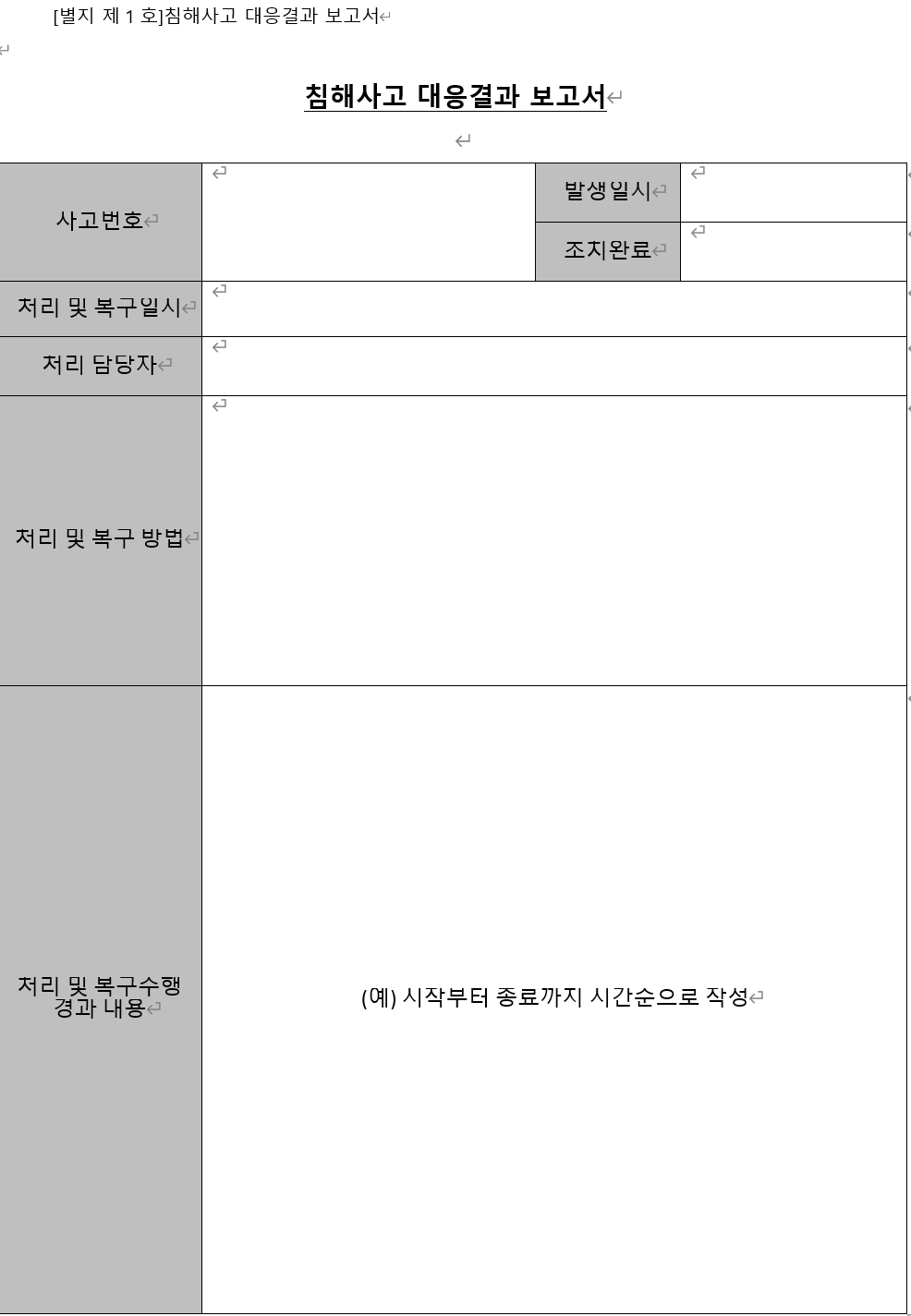

■ 침해사고 대응 절차에 따라 침해사고 처리를 완료 후 다음의 내용을 포함한 침해사고 대응 결과보고서를 작성하여야 한다.

- 처리 및 복구 일시

- 담당자

- 처리 및 복구 방법

- 처리 및 복구 수행 경과 내용 (예 : 시작부터 종료까지 시간순으로 작성)

■ 침해사고 대응 절차에 따라 침해사고 처리를 완료 후 다음의 내용을 포함한 침해사고 대응 결과보고서를 작성하여야 한다.

- 처리 및 복구 일시

- 담당자

- 처리 및 복구 방법

- 처리 및 복구 수행 경과 내용 (예 : 시작부터 종료까지 시간순으로 작성)

✍️ 운영 현황 및 증적 기록

작성 완료됨■ 침해사고 발생 원인을 파악하고 해당 원인을 제거하는 등 기술적, 관리적 대응조치를 수행하여야 한다.

1. 관련 내용이 지침에 명시되어야 합니다.

■ 침해사고 대응 절차에 따라 침해사고 처리를 완료 후 다음의 내용을 포함한 침해사고 대응 결과보고서를 작성하여야 한다.

-->침해사고 대은 결과 보고서 지침이 명시되어야 합니다.

또한 침해사고 보고 템플릿을 구비해야 합니다.

|

|

내용을 수정하거나 파일을 업로드하려면 로그인이 필요합니다.

등록된 검토 의견이 없습니다.